Category: LITERASI TIK

Aspek Etis dalam Pengunaan Informasi

Prinsip etis Immanuel Kant yaitu ownership, right to privacy, social responsibility, self respect dalam IL (termasuk aturan menghargai hak pihak).

Aturan inti netiquette dalam buku Netiquette by Virginia Shea

Rule 1: Remember the Human

Rule 2: Adhere to the same standards of behavior online that you follow in real life

Rule 3: Know where you are in cyberspace

Rule 4: Respect other people’s time and bandwidth

Rule 5: Make yourself look good online

Rule 6: Share expert knowledge

Rule 7: Help keep flame wars under control

Rule 8: Respect other people’s privacy

Rule 9: Don’t abuse your power

Rule 10: Be forgiving of other people’s mistakes

Aspek Etis dalam Literasi Informasi

Hak Kekayaan Intelektual (HKI): hasil tulisan, gambaran, temuan dan karya cipta dilindungi oleh copyright

©Copyright : melindungi aspek moral dan ekonomi dari HKI dan menjamin penggunanya harus mengajukan ijin pemakaian

Copyright dan Internet

- Copy material dari web, baik teks atau multimedia

- Menaruh informasi di web personal dari co-pas website lain

- Mengunduh material dari internet

- Sharing material dari internet menggunakan email atau menaruh di intranet

Untuk menghindari hal hal di atas, maka lakukanlah

- Periksa pernyataan copyright

- Minta ijin pada yang punya material dari internet (author)

Cyber Crime

Kejahatan komputer yang ditujukan kepada sistem atau jaringan komputer, yang mencakup segala bentuk baru kejahatan yang menggunakan bantuan sarana media elektronik internet.

Cyber Crime merupakan suatu tindak kejahatan didunia alam maya, yang dianggap bertentangan atau melawan undang-undang yang berlaku.

Ciri-ciri Cyber Crime

- Terdapat penggunaan technology informasi

- Alat bukti digital

- Pelaksanaan kejahatan berupa kejahatan nonfisik (cyberspace)

- Proses penyidikan melibatkan laboratorium forensic komputer

- Sifat kejahatanà Bersifat non-violence (Tidak menimbulkan kekacauan yang mudah terlihat)

- Dalam proses persidangan, keterangan ahli menggunakan ahli TI .

Jenis-jenis Kejahatan Cyber Crime

- Cyberterrorism (teroris Internet)

- Cyberpornography termasuk pornografi anak

- Cyber Harrasment (Pelecehan seksual melalui email, website atau chat programs)

- Cyber-stalking

- Hacking

- Carding (credit card fund)

- Phising

Cyber Bullying

Merupakan tindakan yang dilakukan secara sadar untuk merugikan atau menyakiti orang lain melalui penggunaan komputer (jejaring sosial dunia maya) ,telepon seluler dan peralatan elektronik lainnya.

Sameer Hinduja dan Justin W. Patchin

dari Cyberbullying Research Center

Cyber bullying dianggap valid bila pelaku dan korban berusia di bawah 18 tahun dan secara hukum belum dianggap dewasa. Bila salah satu pihak yang terlibat (atau keduanya) sudah berusia di atas 18 tahun, maka dikategorikan sebagai cyber crime atau cyber stalking / cyber harassment

Bentuk-Bentuk Cyber Bullying :

- Flaming (perselisihan yang menyebar)

- Harrasment (pelecehan)

- Denigration (fitnah)

- Impersonation (meniru)

- Outing and trickery (penipuan)

- Exclusion (pengucilan)

- Cyber-stalking (penguntitan di dunia maya)

Praktek Cyber Bullying yang sering dilakukan:

- Melakukan Missed call berulang – ulang

- Mengirimkan email /sms berisi hinaan/ ancaman

- Menyebarkan gosip yang tidak menyenangkan lewat sms, email, komentar di jejaring sosial (Path, Facebook, twitter)

- Pencuri Identitas Online (membuat profile palsu kemudian melakukan aktivitas yang merusak nama baik seseorang)

- Berbagi gambar pribadi tanpa ijin

- Menggugah informasi atau video pribadi tanpa ijin

- Membuat blog berisi keburukan terhadap seseorang

Korban Cyber Bullying

- Megan Taylor Meier (Missouri, Amerika Serikat). Gantung diri setelah mengalami cyber bullying lewat social media oleh teman-temannya.

- Katie Webb (Worcestershire, Inggris). Perempuan 12 tahun gantung diri di rumahnya, karena menjadi bulan-bulanan di media sosial karena gaya rambut dan pakaian yang tidak bermerk.

- Amanda Todd (Canada). Perempuan 15 tahun memposting video YouTube tentang tindakan bully yang dialaminya sebelum ia ditemukan tewas di rumahnya setelah menerima cyber bullying selama 3 tahun.

Penanggulangan Masalah Cyber Bullying

Untuk mengatasi berbagai permasalahan yang berkaitan dengan cybercrime / Cyberbullying maka dibuatlah “cyberlaw” di Indonesia yang merupakan “payung hukum” yaitu

UU No. 11 tahun 2008

tentang Informasi dan Transaksi Elektronik

Pasal 28

(2) Setiap Orang dengan sengaja dan tanpa hak menyebarkan informasi yang ditujukan untuk menimbulkan rasa kebencian atau permusuhan individu dan/atau kelompok masyarakat tertentu berdasarkan atas suku, agama, ras, dan antargolongan (SARA).

Dipidana dengan pidana penjara paling lama 6 (enam) tahun dan/atau denda paling banyak Rp1.000.000.000,00 (satu miliar rupiah).

Pasal 29

Setiap Orang dengan sengaja dan tanpa hak mengirimkan Informasi Elektronik dan/atau Dokumen Elektronik yang berisi ancaman kekerasan atau menakut-nakuti yang ditujukan secara pribadi

dipidana dengan pidana penjara paling lama 12 tahun dan/atau denda paling banyak Rp2.000.000.000,00 (dua miliar rupiah).

Penanggulangan Masalah Cyber Crime

- Meningkatkan sistem pengamanan jaringan komputer nasional sesuai standar internasional.

- Meningkatkan pemahaman serta keahlian aparatur penegak hukum mengenai upaya pencegahan, investigasi dan penuntutan perkara-perkara yang berhubungan dengan cybercrime.

- Meningkatkan kesadaran warga negara mengenai masalah cybercrime serta pentingnya mencegah kejahatan tersebut terjadi.

- Meningkatkan kerjasama antar negara, baik bilateral, regional maupun multilateral, dalam upaya penanganan cybercrime, antara lain melalui perjanjian ekstradisi dan mutual assistance treaties.

- Jangan merespon dan membalas aksi. Para pelaku bullying selalu menunggu-nunggu reaksi korban.

- Simpan semua bukti. Di media digital, korban dapat meng-capture, menyimpan pesan, gambar / materi yang dikirim pelaku, untuk kemudian menjadikannya sebagai barang bukti saat melapor ke pihak yang bisa membantu.

- Simpan semua bukti yang dikirim pelaku, untuk kemudian menjadikannya sebagai barang bukti saat melapor ke pihak yang bisa membantu.

- Selalu berperilaku sopan di dunia maya.

- Gunakan segala bentuk media komunikasi seperti komputer, internet, telepon seluler, tablet dan peralatan elektronik lainnya untuk hal-hal positif dan tujuan damai.

Kategori Pikiran Manusia (Russell Ackoff)

Data: simbol (misal: angka, huruf, gambar). Data berupa fakta atau pernyataan, dan tidak mempunyai relasi dengan yang lainnya, contoh : Sekarang hujan

Informasi: data yang sudah diproses dan berguna; menjawab pertanyaan “who“, “what“, “where“, dan “when“. Terdapat relasi antar data misalnya sebab-akibat, contoh : Hujan yang berkepanjangan di beberapa titik beresiko menimbulkan banjir

Pengetahuan (Knowledge): aplikasi/pengunaan data dan informasi; menjawab pertanyaan “how. Penggunaan informasi dalam sebuah konteks untuk membuat suatu keputusan. Pola/pattern informasi yang saling terhubung/muncul dari informasi. Pola ini bersifat berulang-ulang dan dapat memprediksi (apa yang terjadi kemudian), contoh: Jika kelembaban sangat tinggi dan temperatur turun maka atmosfir menampun uap air sehingga akan turun hujan.(Pengetahuan=Informasi+Rules(Reasoning))

Pemahaman (Understanding): pemahaman dan menjawab pertanyaan “why“. Untuk menjawab “why” kita harus bisa melakukan reasoning. Reasoning disini ada 3 yaitu,

-

- Reasoning by analogy: membuat analogi (keterhubungan dengan metode menyamakan) satu konsep dengan konsep lain yang sejenis

- Formal reasoning: mengunakan metode deduktif atau induktif (berbasis fakta untuk menghasilkan kesimpulan)

- Case-based reasoning: reasoning dengan kasus-kasus terdahulu yang relevan

5. Kebijakan (Wisdom): pemahaman yang dievaluasi

(Wisdom=Pengetahuan+Prinsip).

Ini menjelaskan mengapa pola pola tersebut bisa terjadi, contoh : Hujan terjadi karena terjadinya interaksi antara curah hujan, penguapan, arah udara, perubahan suhu dsb. Wisdom ini hanya dimiliki oleh manusia karena manusia dapat menilai mana yng salah mana yang benar.

Pemodelan Pengetahuan

Beberapa pemodelan pengetahuan (bisa digunakan oleh manusia dan komputer)

1. Aturan (rules)

Knowledge direpresentasikan sebagai pasangan atribut yang bernilai (E.H. Shortliffe)

Bentuk umum rules:

if attribute A1 has value V1

and attribute A2 has value V2

then attribute A3 has value V3

2. Semantic Network

Dalam jaringan sederhana ini, node adalah item spesifik dan link yang menunjukkan hubungan antara item. Dengan menulusri link memungkinkan mesin menjawab pertanyaan seperti bagaimana power sampai ke elemen pemanas (heating)?

Contoh lain : Frames, Concept Diagram

Knowledge Structure

Pengetahuan yang aktual dihasilkan dari pengetahuan yang sudah ada. Identifikasi pengetahuan dasar untuk membangun struktur pengetahuan. Pengetahuan dasar ini menjadi bagian struktur pengetahuan, dan dapat digunakan untuk menghasilkan pengetahuan aktual

Contoh pengetahuan dasar dari pengetahuan merebus telur:

1. Panaskan air sampai mendidih

2. Rebus telur hingga matang

Knowledge Map/Network

Setelah pengetahuan dasar diketahui, relasi antar pengetahuan dipetakan yang sifatnya valid dan sesuai kebutuhan. Pengetahuan manusia berkembang melalui pembelajaran dan berdasar pengetahan sebelumnya. Pembelajaran bersifat hirarki karena pengetahua baru tergantung pada pengetahuan sebelumnya

Contoh :

Pengetahuan merebus telur membutuhkan pemahaman:

Tipe telur rebus (matang, ½ matang), lama perbusan, aturan dan prosedur untuk merebus. Maka dari itu diperlukan pengetahuan (terurut berdasar tingkat kepentingan): memanaskan air (syarat merebus), perubahan air pada saat direbus (penentuan kematangan), kemudian pemilihan telur yang baik serta mendapatkan ukuran telur yang sesuai

TEKNIK PENGUMPULAN DATA

- Interview/wawancara

- Kuesioner

- Observasi

ALAT ALAT PENYIMPAN DATA

ICT ERA

TRADITIONAL METHOD

PENGUMPULAN INFORMASI

Cara tradisional :

- Buku

- Umum

- Sudah tentu kebenarannya

- Terbatas

Era ICT :

- E-book, web, blog, dll

- Lebih spesifik

- Belum tentu kebenarannya

- Sangat luas

PENYIMPANAN DATA/INFORMASI

- Disimpan dalam sistem komputer biasanya di kode-kan (coded)

- Disimpan secara terstruktur dalam bentuk kategori

- Coding informasi menggantikan string yang panjang dan deskriptif dengan sedikit karakter atau angka (atau keduanya)

- Komputer saat ini juga bisa menyimpan informasi tidak terstruktur

DATA DAN INFORMASI PRIVASI

Privasi merupakan hak seseorang untuk memberikan atau tidak informasi yang akan diakses. Yang menyangkut hak individu untuk mempertahankan informasi pribadi dari pengaksesan oleh orang lain yang tidak diberi izin untuk melakukannya.

- Privasi Pribadi

- Privasi Wilayah

- Privasi Informasi

TUJUAN UTAMA PRIVASI INFORMASI

- Kerahasiaan

- Integritas

- Ketersediaan

ANCAMAN PRIVASI

- Intersepsi

- Modifikasi

- Fabrikasi

- Pencurian Identitas

- Phising

- Clikbait

- Cyber Terrorism

PERILAKU PENGAMANAN INFORMASI

TEKNIK PRIVASI KONTROL :

- Perlindungan terhadap identitas user

- Perlindungan terhadap indentitas usee

- Perlindungan kerahasiaan & integritas data personal

PRIVACY-ENHANCHING TECHNOLOGIES (PETs)

- Anonymity

- Pseudonymity

- Unobservability

- Unlinkability

PRIVASI KONTROL

- Perfect depersonalization

- Practical depersonalization

- Controls untuk depersonalization, termasuk infrance controls dan privacy -perserving method

HUKUM PRIVASI

Hukum privasi ini dibuat oleh pemerintah, agar pihak terntentu dapat menjaga privasi orang orang yang bersangkutan. Namun, pernah terjadi kasus pelanggaran terhadap hukum privasi ini yang dilakukan oleh Facebook.

TOOLS KOLABORASI

Tools Kolaborasi sangat penting untuk kerja sama (kolaborasi) jarak jauh.

Alat alat tools kolaborasi pun sangat beragam di berbagai bidangnya, misalkan seperti :

- Dropbox

- Google Drive

- Google Docs

EVALUASI INFORMASI

Karakteristik yang harus dipertimbangkan saat mengevaluasi sumber informasi :

- Authority

- Timeliness

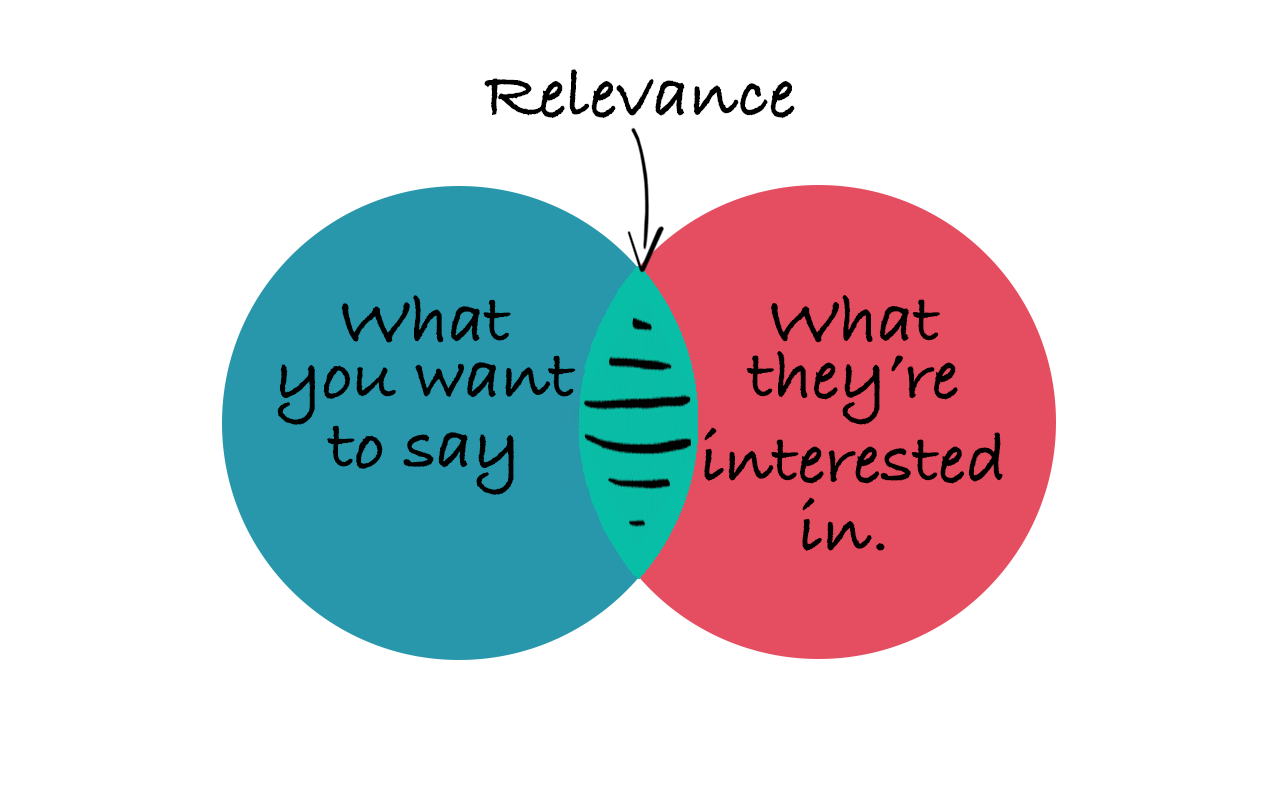

- Relevancy

- Quality

- Respective

AUTHORITY

- Penulis dengan gelar pendidikan yang tinggi.

- Jumlah dan tipe literatur (sesuai minat penulis) sudah dibuat sebelumnya.

- Cari tahu profil situs web, penerbit atau organisasi yang menerbitkan artikel atau buku.

- Sumber terpercaya.

TIMELINESS

- Pastikan tanggal publikasi.

- Jika menggunakan buku pastikan edisi terbaru.

- Sumber terpecaya.

- Untuk beberapa kasus, sumber yang lama dapat terus digunakan.

- Tanggal publikasi umumnya terletak di halaman judul.

- Pastikan informasi asli atau revisi.

- Pastikan informasi diperbaharui secara berkala.

RELEVANCY

- Konten sesuai tujuan.

- Diwakili beberapa prespektif.

- Pokok pikiran dari konten.

QUALITY

- Tanda baca,ejaan,tata bahasa benar.

- Informasi asli (bukan hoax).

- Informasi terstruktur.

- Informasi original bukan hasil copy paste.

BIAS

- Carilah sumber-sumber tulisan yang mempertimbangkan berbagai perspektif sebagai lawan dari sumber-sumber bias yang menyajikan bukti untuk satu perspektif.

- Tujuan penulisan bersifat komersil.

- Jika sumber hanya mewakili sudut perspektif tertentu, sebaiknya Anda membaca sumber tambahan yang mewakili dan memberikan bukti untuk perspektif lain.

PROSES PENCARIAN INFORMASI

Proses pencarian informasi adalah serangkaian langkah-langkah fisik dan intelektual yang dibutuhkan setiap orang untuk menyelesaikan suatu tugas indormasi. Setiap langkah biasanya membutuhkan penggunaan beberapa keterampilan informasi. Proses ini umumnya merupakan bagian dari pembelajaran dan pemecahan masalah.

CARA MENCARI INFORMASI

Kuhlthaus

- Task

- Thoughts

- Feelings

- Actions

- Strategies

Flip It!

- Focus

- Links

- Input

- Properties

Alberta Inquiry

- Planning

- Retrieving

- Processing

- Creating

- Sharing

- Evaluating

BIG 6

- Plan

- Do

- Review

Modul Mandiri Literasi TIK (Ms.Office Word)

Modul Mandiri Literasi TIK (Ms.Office PowerPoint)

FAKTOR-FAKTOR YANG BERPENGARUH

- Up to Date, maksudnya informasi yang didapat adalah informasi yang baru dan terhangat.

- Lengkap, informasi yang didapat haruslah lengkap dan jelas agar dapat diterima dengan baik.

- Relavan, informasi dikatakan berkualitas jika informasi sesuai dengan yang dibutuhkan pemakainya. Relevansi informasi untuk tiap-tiap orang satu dengan lainnya berbeda beda.

- Akurat, sebuah informasi dapat dikatakan akurat jika informasi tersebut tidak bias atau menyesatkan, bebas dari kesalahan-kesalahan dan harus jelas mencerminkan maksudnya.

- Dapat dihandalkan, informasi tersebut harus bisa menjadi patokan peristiwa yang terjadi saat itu.

- Tersaji baik, selain faktor-faktor di atas informasi juga harus disajikan dengan baik agar telihat menarik.

USAHA UNTUK MENDAPATKAN INFORMASI YANG BERUMUTU

- Usaha untuk mengumpulkan

- Usaha untuk menyimpan

- Usaha untuk mengolah

- Usaha untuk merawat

EVALUASI WEB

Menemukan isi web yang berkualitas dan memanfaatkannya untuk membantu menyelesaikan tugas adalah pekerjaan yang menantang. Setiap orang dapat mempublikasikan apapun di internet. Perlu diperiksa kebenarannya, buktinya, redaksi kalimatnya, ejaan katanya.

TIPE-TIPE WEB

- Web Informatif

- Web Personal

- Web Politik

- Web Pemasaran

- Web Hiburan

SEARCH ENGINE

Mesin pencari mencari lokasi web dan menampilkan hasil pencarian berdasarkan popularitas.

MENCARI DI INTERNET

1. Gunakan mesin pencari

2. Identifikasi web site

3. Periksa kredibilitasnya

4. Tentukan kedalaman dan keluasan ruang lingkup informasi

5. Periksa tanggalnya

PENCARIAN YANG EFEKTIF DAN EFISIEN

1. Model standar pencarian informasi

2. Tahap pencarian informasi

3. URL (Uniform Resource Locator) adalah alamat web yang menghubungkan Anda dengan website.

Komponen URL

- http://–hypertext transfer protocol: protokol pertukaran data hyper text (text dengan tambahan tag

- www—world wide web: informasi dari seluruh dunia yang dapat diakses melalui internet

- .starwars—nama domain: nama halaman web

- .com—top level domain: web sejenis dikelompokkan di sini

- /seminars—file name: folder dalam website

- .html—hypertext markup language: bahasa untuk menampilkan format text

Top Level Domain

.edu—higher education

.k-12—elementary and secondary schools

.com—commercial

.gov—government agency

.mil—military

.org—general noncommercial organization

.net—computer network

.go.id : dinas pemerintah Indonesia

.sch.id : sekolah Indonesia

ac.id : akademi Indonesia

4. Searching techniques

5. Search engines

SEBELUM BROWSING

- Persiapkan

Buat daftar semua kata penting terkait topik. - Organisasikan buat daftar kata yang kritis untuk pencarian Anda, catat kata-kata yang tidak Anda inginkan untuk tampil.

- Kombinasikan gunakan operator Boolean untuk mengkombinasikan kata-kata kunci. “kata1” AND “kata2”: halaman web berisi kata1 dan kata2 NOT “kata3” : halaman web tidak berisi kata3 “kata1” OR “kata2” : halaman web berisi kata1 atau kata2. Gunakan huruf kecil, kecuali untuk singkatan.

CONTOH SEARCH ENGINE & WEB

- Search engines :

Google, Yahoo, Bing, Alta Vista, Excite, Hotbot, Infoseek. - Academic/scientific database :

http://www.link.springer.com

http://ieeexplore.org

http://dl.acm.org

http://www.sciencedirect.com - Social Media : facebook, twitter, dll

- Blogging : wordpress, blogspot, dll

- Social News : slashdot, fark, digg, reddit

- Forums : Delphi Forums

Literasi TIK adalah kemampuan untuk menggunakan teknologi digital, alat komunikasi dan atau jaringan dalam. Mendefinisikan(Define), Mengakses(Access), Mengelola(Manage), mengintergrasikan(integrate), Mengevaluasi(evaluate), Menciptakan (create) and Mengkomunikasikan(communicate) informasi secara baik dan legal dalam rangka membangun masyarakat berpengathuan.

KELEBIHAN TIK

TIK memiliki berbagai manfaat di berbagai bidang, seperti :

- Sosial : membantu/mempermudah dalam berkomunikasi dengan kerabat dan keluarga tanpa terbatas ruang dan waktu, sehingga tidak harus bertemu dan bertatap muka langsung

- Pendidikan : membantu proses belajar, dimana segala informasi yang terkait dengan pendidikan dapat diakses dengan lebih mudah dan cepat

- Hiburan : menawarkan konten hiburan (game, film, video, musik) yang dapat menghilangkan kejenuhan, serta dapat mengasah atau membentuk pola fikir

- Ekonomi : mempermudah dalam menjalankan aktifitas perekonomian, seperti transaksi perbankan, perdagangan, proses administrasi

- Pemerintahan : mempermudah menyampaikan kebijakan program atau regulasi yang berlaku dan memberikan keterbukaan kepada masyarakat untuk memberikan pendapat

- Politik : mendorong timbulnya proses demokrasi, melancarkan proses pemilu, kampanye, hubungan diplomatik

- Hukum : keterbukaan informasi terkait undang-undang dan pelayanan publik, membantu menangkap pelaku kejahatan (pengecekan IP, penyadapan, tracking history, dll)

KEKURANGAN TIK

Disamping kelebihannya TIK pun memiliki kekurangan, seperti :

- Kontrol Konten : Kontrol konten ini mengacu kepada informasi yang dibuat / dibagikan oleh seseorang yang bisa saja belum tentu kebenarannya, sehingga dapat menimbulkan penyalahgunaan TIK akibat kurangnya kontrol atas konten yang dibuatnya.

- Kebebasan Berekspresi : Hal ini dapat mengganggu keamanan dan kenyamanan para pengguna TIK yang lain, akibatnya banyak terjadi perdebatan yang tidak sehat di media sosial karena kebebasan berekspresi yang terlewat batas.

- Ancaman Keamanan : Pada poin ini, lebih condong kepada akibat yang ditimbulkan dari poin – poin kekurangan TIK sebelumnya dalam penggunaan TIK. Akibat terlalu berlebihan dan membuat konten yang menyimpang dan tidak terkontrol, bisa saja akan terjadi ancaman keamanan terhadap pengguna TIK yang lain.

PERAN ICT (Information and Communication Technology) DALAM PEMBANGUNAN

SEJARAH KOMPUTER

Tidak hanya manusia yang mempunyai sejarah, melainkan komputer pun mempunyai sejarah. Dari komputer generasi pertama (1946-1959) sampai generasi keempat (1979-sekarang) namun sudah ada juga generasi kelima namun belum terwujud.

ARSITEKTUR SISTEM

Ada perangkat lunak (software) dan perangat keras (hardware)

Perangkat keras, adalah semua bagian fisik komputer, dan dibedakan dengan data yang berada di dalamnya atau yang beroperasi di dalamnya

Perangkat lunak, adalah yang menyediakan instruksi untuk perangkat keras dalam menyelesaikan tugasnya.

INTERNET

Interconnection network atau internet adalah sistem global dari seluruh jaringan komputer yang saling terhubung satu dengan lainnya.

SEJARAH INTERNET

LITERASI ABAD 21

- Literasi Media yang berbasis social media dan internet.

- Literasi Data yang dihasilkan dari banyak peralatan canggih di sekitar kita

- Literasi dan keterampilan lain yang saling berkaitan dan dapat dimanfaatkan

Recent Comments